Lo vediamo dalle pubblicità on line e in televisione. L’argomento della sicurezza è presente in ogni istante della nostra vita. Vediamo come l’AI al servizio della sicurezza riesce a creare nuovi strumenti per tenerci sempre meglio al sicuro rispetto al passato.

E siamo solo all’inizio!

Uno strumento potente per la sicurezza

L’intelligenza artificiale sta rivoluzionando il modo in cui concepiamo la sicurezza. Grazie alla sua velocità di analisi dei dati e di apprendimento automatico, l’IA diventa un alleato sempre più importante nella prevenzione e nella rilevazione delle minacce.

I 3 principali campi in cui l’AI è al servizio della sicurezza

Cybersecurity: L’AI può analizzare enormi quantità di operazioni e di dati di traffico di rete, files e operazioni online individuando anomalie che potrebbero indicare un attacco in corso.

Sicurezza fisica: Così come vengono usati dai sistemi di guida automatica, i nuovi sistemi di videosorveglianza alimentati da AI sono in grado di riconoscere le persone, valigie e mezzi, se le persone hanno comportamenti sospetti, incrociare dati di telecamere e sensori e rilevare persone non autorizzate in aree riservate o, come oramai avviene nei principali aeroporti europei gli oggetti abbandonati in aree pubbliche.

Sicurezza industriale: Sensori intelligenti, guidati dall’AI, possono monitorare costantemente lo stato di macchinari e infrastrutture, orientamenti di parti in fabbricazione e controlli formali durante tutta la filiera di produzione, prevedendo così guasti e malfunzionamenti prima che causino incidenti.

I 2 campi su cui si sta imponendo l’AI sulla sicurezza

Automazione: gli strumenti creati sui modelli specializzati usati dall’IA stanno diventando sempre più importanti per liberare le persone da molte attività di routine.

Se pensiamo a soli 10 anni gli esperti di sicurezza informatica passavano ore davanti a grafici che si aggiornavano in tempo reale per identificare manualmente eventuali problemi.

Oggi grazie all’AI questo lavoro non viene più svolto, liberando gli esperti di sicurezza per concentrarsi su compiti più strategici.

Precisione: Gli algoritmi delle AI al servizio della sicurezza sono in grado di identificare minacce con una precisione molto maggiore rispetto ai metodi tradizionali, e quando non è possibile possono darci una percentuale di accuratezza del rilevamento fatto.

AI al servizio della sicurezza: riconoscere le operazioni anomale

Come fa l’AI a distinguere un comportamento normale da uno sospetto?

Il procedimento, se lo riduciamo all’osso, è l’analisi di grandi quantità di dati che già conosciamo come “dati non pericolosi”.

Grazie a questi l’AI al servizio della sicurezza crea modelli comportamentali che definiscono ciò che è considerato “normale” in un determinato sistema.

Qualsiasi differenza significativa da questi modelli viene segnalata come anomalia, e se ci sono nuovi dati non pericolosi vengono utilizzati per migliorare il modello.

Uno di questi sistemi lo usiamo tutti i giorni nelle email, è quel sistema che rileva le email di spam nel nostro flusso di email quotidiano.

Dove l’AI ha dimostrato di fare la differenza

Traffico di rete

L’AI al servizio della sicurezza può identificare picchi di traffico inaspettati, accessi da indirizzi IP sconosciuti o tentativi di accesso a risorse non autorizzate, ma non solo.

Riesce per esempio ad individuare quel traffico sulla rete che, normalmente, non è presente, e di conseguenza allertare i responsabili.

Comportamenti degli utenti

Con lo stesso meccanismo l’AI può rilevare azioni insolite, come l’accesso a dati sensibili da parte di un utente con un profilo a basso rischio, vi ricordate l’impiegato curioso di Banca IntesaSanpaolo?

Ecco l’AI al servizio della sicurezza se ne sarebbe accorta prima dello scandalo.

Un altro set di operazioni che i modelli di AI al servizio della sicurezza che funzionano bene sono quelli che si occupano di individuare la condivisione all’esterno di elementi strategici o l’installazione di software pericolosi all’interno dell’azienda.

Chi lavora nell’informatica sicuramente ha uno o più amici che lavorano in Accenture. Accenture ha la sua versione di Windows nel quale sono permessi solo i software aziendali, ma aziende più piccole, dove magari ci sono diversi sistemi operativi e diverse tipologie di software, oggi possono proteggersi grazie ai sistemi di sicurezza che usano l’AI come detector.

Threats

Iniziamo spiegando che i threats sono quelle potenziali azioni che possono avere un impatto negativo su un sistema, che sia il singolo computer che un sistema di computer o un cloud.

Per avere contezza di cosa sono faccio un esempio in cui magari noi o qualche conoscente ci si è imbattuto: Il BEC (Business Email Compromise)

Il villain di turno compromette o falsifica l’email di un dirigente aziendale (CEO, CFO) e invia un’email a un dipendente del reparto finanziario, magari chiedendo degli account o anche un bonifico urgente a un conto controllato dal cybercriminale.

Come avviene l’attacco?

Ci sono 4 casi ben conosciuti da chi si occupa di queste cose:

- Spear Phishing: l’attaccante ruba le credenziali del dirigente tramite email fraudolente o malware.

- Spoofing: oppure, falsifica il dominio aziendale per far sembrare autentica l’email.

- Ingegneria sociale: il messaggio è convincente, con tono urgente e dettagli interni per sembrare legittimo.

- Evasione dei controlli: l’attacco spesso evita filtri anti-spam e antivirus poiché non contiene allegati malevoli, ma solo testo.

Cosa fa l’AI per difenderci

Ci sono 3 operazioni di base che vengono fatte grazie ai modelli addestrati al riconoscimento di questi threat:

- Filtri avanzati: il Machine Learning permette di individuare pattern di attacco nelle email, come ad esempio controllare orari e presenza di altre email dello stesso tipo

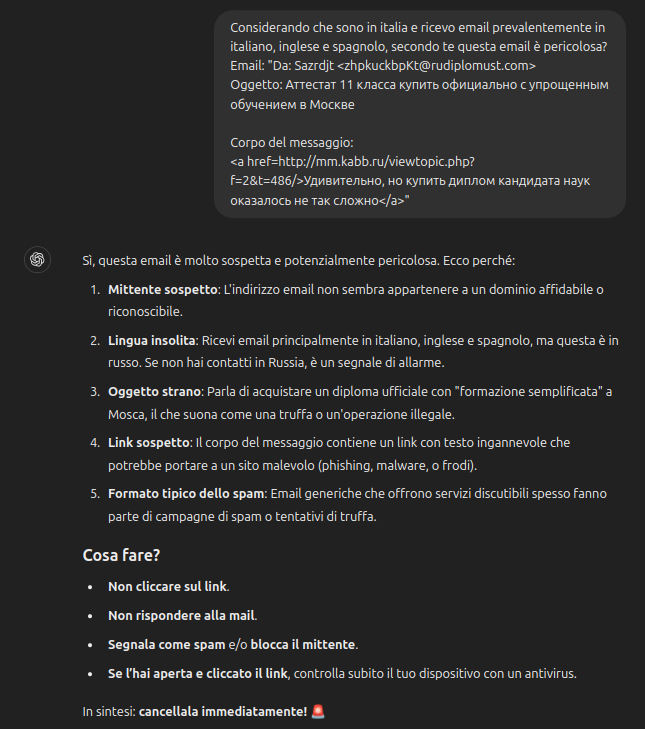

- Rilevamento delle anomalie: algoritmi di AI analizzano lo stile di scrittura e segnalano email sospette. Chi vuole può provare a chiedere a ChatGPT passandogli il testo di una email di spam, io ad esempio ho provato con l’ultima email di spam che è arrivata:

- Analisi comportamentale: sistemi di AI monitorano le transazioni e bloccano quelle anomale. Dietro a queste poche parole ci sono sistemi che intervengono ogni volta che facciamo un acquisto: i sistemi di controllo delle Carte di Credito.

Per farla semplice, se alle 10:12 ho fatto un acquisto a Roma e alle 10:58 c’è un acquisto a Verona, la banca sa che non sono Superman e che non riesco a viaggiare da Roma a Verona in 45 minuti.

Per questo l’acquisto tramite carta di credito a Verona viene messo in attesa, la transazione viene prima bloccata e poi passa al controllo per identificare l’eventuale malfattore.

Il tutto senza che io me ne accorga.

Se pensate che sia un fatto raro sappiate che ci sono 6 milioni di numeri di carte di credito valide rubate messe in vendita nel dark web, a 7€!

Se però volete il dataset completo delle persone e delle aziende legate a queste carte di credito il prezzo sale a 18,5 milioni di dollari.

A proposito avete letto l’articolo su come funziona il business dei dati?

AI al servizio della sicurezza: Intervenire velocemente

Una volta identificata una minaccia, l’AI può suggerire le azioni più appropriate per evitare o, nel caso peggiore, contenere i danni.

Le operazioni sono fondamentalmente 2, blocca tutto o avvisa:

- Blocco automatico: come abbiamo spiegato poco sopra, grazie all’automazione dei processi l’IA al servizio della sicurezza può bloccare automaticamente l’accesso di un utente sospetto, isolare una rete compromessa, effettuare operazioni di annullamento, deviare oggetti o operazioni verso sistemi “inerti”. Un po’ come mandare un vagone senza controllo verso un binario morto.

- Allerta tempestiva: quando non è possibile automatizzare gli interventi di sicurezza l’IA può inviare notifiche immediate agli operatori di sicurezza, consentendo loro di intervenire rapidamente.

Parliamo un secondo delle automazioni, che sono la parte più affascinante di tutti questi sistemi.

Per quanto ci piaccia pensare che vivere in questo mondo è semplice, quando dobbiamo fare delle azioni che consideriamo facili, quando le andiamo ad analizzare ci rendiamo conto di quanto sia complessa ogni singola azione.

E ora: musica, maestro!

Se dobbiamo andare a fare la spesa, state tranquilli che la faccio breve, dobbiamo uscire di casa, prendere l’automobile, controllare che c’è abbastanza benzina per arrivare al supermercato, guidare fino al supermercato, cercare parcheggio, eventualmente litigare per il parcheggio, uscire dall’auto, chiuderla, entrare al supermercato, prendere il carrello e iniziare a seguire la lista della spesa, arrivare alla cassa, pagare, mettere la spesa nell’auto, guidare fino a casa, ecc.. ecc..

Abbiamo diviso l’operazione di fare la spesa in altre più piccole.

Ora immaginiamo che c’è una persona per ogni azione, dobbiamo dare il via e lo stop ad ognuna di esse nel momento giusto e passare il risultato dell’azione dalla prima persona alla seconda, poi alla terza e così via fino all’ultima.

Abbiamo “Orchestrato” l’andare a fare la spesa, dove ogni “musicista” suona la propria azione nel momento giusto.

La stessa cosa si può insegnare a fare ad una AI al servizio della sicurezza.

Ci sono sistemi addestrati all’orchestrazione di operazioni singoli per comporre una operazione più complessa. Un esempio è la difesa dalle email e dai messaggi di Phishing, e dato che agli americani piacciono tanto gli acronimi a questa orchestrazione semplice gli hanno dato un nome che è un acronimo: SOAR

Orchestrazione di un attacco Phishing con SOAR

Rilevamento

Un’email sospetta arriva a un dipendente con un allegato dannoso o un link a un sito di phishing. Il sistema SIEM (Security Information and Event Management) la segnala come potenzialmente pericolosa.

Analisi e Classificazione

Il SOAR riceve l’alert dal SIEM e avvia un playbook automatizzato:

- Analizza il contenuto dell’email con Threat Intelligence.

- Controlla la reputazione del dominio mittente.

- Esegue un’analisi statica e dinamica sugli allegati.

Risposta Automatica

Se l’email viene confermata come malevola, il SOAR attiva più azioni contemporaneamente:

- Blocca l’email per tutti gli altri destinatari.

- Isola il dispositivo del dipendente se l’allegato è stato aperto.

- Aggiorna i firewall e i filtri per prevenire attacchi simili.

- Avvisa il team SOC (Security Operations Center) e crea un ticket per ulteriori analisi.

Remediation e Learning

Il SOAR aggiorna i modelli di Machine Learning dei sistemi di difesa per migliorare il rilevamento futuro di attacchi simili.

Questo è uno dei sistemi usati dai provider di posta e dai sistemi in cloud come Google Workspace.

In alcuni casi e dove ha senso farlo, l’IA al servizio della sicurezza può prendere decisioni autonome, come disattivare un sistema critico, o l’account di un utente per prevenirne la fuoriuscita indesiderata di dati e servizi.

Un occhio sempre vigile

Abbiamo visto che, grazie al machine learning, i sistemi di sicurezza basati sull’AI sono in grado di apprendere continuamente dai nuovi dati, migliorando la loro capacità di rilevare minacce emergenti.

Questo è un aiuto fondamentale contro i villain più creativi, quelli che non usano sistemi di furto o di danno già noti.

In questo caso l’AI al servizio della sicurezza non rileva le cose che già conosce o quelle operazioni più frequenti, ma ci dice quello che si allontana dalla norma.

Come ad esempio quelli che in gergo si chiamano Attacchi Zero-Day, ossia i primi attacchi nel giorno in cui viene scoperta una falla o un bug.

Fino a pochi anni fa erano una disgrazia, oggi ancora preoccupano ma molto meno, perché grazie all’AI identificare questi attacchi è molto più semplice, adattandosi anche ai complessi sistemi in cloud dove servizi si accendono e si spengono in automatico.

Ma… in pratica?

Vi racconto cosa stiamo facendo noi di Rubedo nel campo della sicurezza.

Siamo occupati direttamente sulla protezione di traffico verso domini non sicuri grazie ad un nuovo sistema DNS che, grazie ad una analisi costante, interrompe la risoluzione degli IP di quei domini che ospitano phishing, malware, virus e via dicendo.

Facciamo un esempio pratico, mettiamo che al dipendente Beep Beep che lavora come corriere nell’azienda ACME riceva una email da tale Wile Coyote, nella email c’è scritto che per ritirare il pacco deve presentare il QR-Code alla pagina prendiunvirus.con/qr-code.html.

Il povero BeepBeep è un corriere intelligente, ma un navigatore stupido, quindi clicca sul link.

Per fortuna usa un DNS più intelligente di lui, che invece di dargli l’indirizzo IP del server dove c’è il sito con il virus, riceve un indirizzo IP sicuro, con una pagina che gli dice che quel sito non è sicuro e se ne dovrà fare una ragione.

Certo il povero BeepBeep rimarrà un po’ sorpreso, ma al sicuro.

Francesco Contini, Data & Search Engine Expert, Founder Rubedo Data Solutions

Newsletter – Non perderti le ultime novità sul mondo dell’Intelligenza Artificiale: iscriviti alla nostra newsletter gratuita e accedi ai contenuti esclusivi di Rivista.AI direttamente nella tua casella di posta!