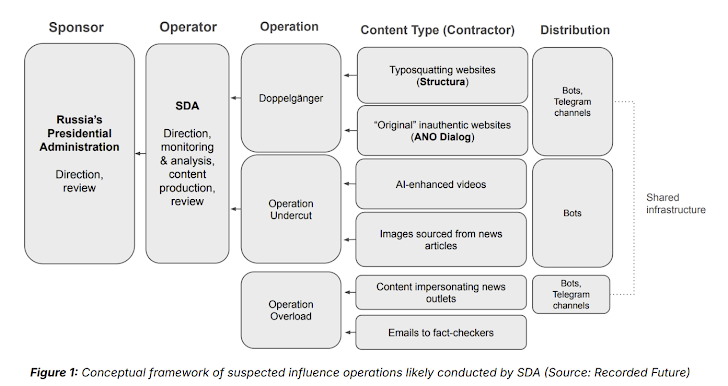

La crescente minaccia cibernetica e di manipolazione dell’informazione proveniente dalla Russia sta assumendo una forma sempre più sofisticata e pervasiva. Un esempio emblematico è rappresentato dall’Operazione Undercut, una campagna orchestrata dalla controversa società moscovita Social Design Agency (SDA), già colpita da sanzioni statunitensi a marzo 2023. Questa operazione evidenzia come l’uso di tecnologie avanzate, come l’intelligenza artificiale (AI), e strategie di disinformazione sia diventato un’arma cruciale nella guerra cibernetica moderna.

Operazione Undercut: La Strategia della Disinformazione

L’Operazione Undercut, secondo un rapporto del gruppo di analisi della cybersecurity Insikt Group di Recorded Future, è una campagna volta a:

- Erodere il supporto occidentale all’Ucraina, dipingendo il governo ucraino come inefficace e corrotto.

- Manipolare le percezioni pubbliche in Europa, negli Stati Uniti e in Ucraina, sfruttando falsi contenuti video e siti web clonati di testate giornalistiche rispettabili.

- Influenza sulle elezioni del 2024 negli Stati Uniti e su altre questioni geopolitiche, come il conflitto Israele-Gaza, con l’obiettivo di esacerbare le divisioni sociali e politiche.

L’operazione sfrutta oltre 500 account su piattaforme social, inclusi canali apparentemente innocui come 9gag e America’s best pics and videos, per amplificare i suoi contenuti. Utilizzando hashtag di tendenza nei paesi target e contenuti manipolati da risorse come CopyCop (alias Storm-1516), SDA punta a massimizzare il suo impatto.

La Relazione con Altre Operazioni e Attori

La SDA non è estranea a campagne simili. È stata collegata anche alle operazioni Doppelganger e Operation Overload (conosciuta anche come Matryoshka o Storm-1679), mirate a:

- Destabilizzare eventi globali come le Olimpiadi di Parigi 2024.

- Manipolare le elezioni presidenziali statunitensi e francesi del 2024.

Queste campagne si caratterizzano per l’uso di:

- Siti di notizie false.

- Risorse di “fact-checking” manipolate.

- Audio e video generati tramite AI per aumentare la credibilità del messaggio.

APT28 e gli Attacchi di Prossimità

Parallelamente, il gruppo APT28 (noto anche come GruesomeLarch), legato alla Russia, ha dimostrato come attacchi cibernetici possano essere combinati con tecniche di spionaggio fisico. Nel febbraio 2022, poco prima dell’invasione russa dell’Ucraina, APT28 ha compromesso una rete aziendale statunitense tramite una tecnica innovativa chiamata nearest neighbor attack:

- Il gruppo ha sfruttato la vicinanza fisica tra edifici per ottenere l’accesso al Wi-Fi di una seconda organizzazione, situata accanto al target primario.

- Dopo aver effettuato attacchi di tipo password spray per ottenere credenziali valide, hanno bypassato l’autenticazione a più fattori (MFA) sfruttando vulnerabilità nella configurazione della rete Wi-Fi aziendale.

Le Implicazioni Strategiche e di Sicurezza

La combinazione di disinformazione strategica e cyber attacchi dimostra l’efficacia delle operazioni ibride condotte dalla Russia per destabilizzare governi e società occidentali. SDA e altri attori sponsorizzati dallo Stato puntano non solo a manipolare l’opinione pubblica, ma anche a:

- Interrompere il flusso di aiuti militari all’Ucraina, minando la coesione delle alleanze occidentali.

- Sfruttare le debolezze infrastrutturali, come la mancata implementazione dell’MFA per reti Wi-Fi, che diventa un varco per attacchi mirati.

Questa evoluzione delle minacce sottolinea l’urgenza di adottare difese cibernetiche più robuste, con un focus particolare sulla protezione dei dati sensibili e delle infrastrutture critiche, così come sull’alfabetizzazione mediatica per combattere la disinformazione.

Fonti principali: Recorded Future, Volexity.